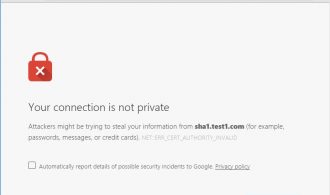

眾所周知,瀏覽器製造商大約一年前不信任 StartCom 所發出的數碼證書,因此所有由 StartCom 新發佈的數碼證書在瀏覽器中都默認”不受信任”。 (更多相關資訊: https://www.sslcert.com.hk/blog/tw/2016/11/01/google-firefox-and-apple-distrust-wosign-and-startcom-certificates-in-2017-2/) 而瀏覽器製造商 (Google, Firefox, Apple, etc.) 也有向 StartCom 提出一些要求來讓 StartCom 的證書可被重新信任。 但最後,StartCom 公司決定終止作為數碼證書的認證機構。 而

Continue reading